La información que las personas guardan en su teléfono y en las aplicaciones que usa con frecuencia son un blanco de interés para los cibercriminales que buscan secuestrar información privada o robar el dinero de las cuentas bancarias de sus víctimas. Por este motivo las usuarios de dispositivos tecnológicos están constantemente expuestos a fraudes y ciberataques.

Recientemente un equipo de investigadores de Estet, compañía especializada en ciberseguridad, reveló una nueva modalidad de estafa para robar información de las personas. Se trata del 'SIM swapping', un fraude que los criminales usan para secuestrar el número de teléfono al duplicar la tarjeta SIM.

Mire acá: Top de apps para leer y escuchar audiolibros con su smartphone

En esta modalidad no aprovecha un fallo de seguridad en los teléfonos, sino en la ausencia de protocolos de verificación al momento de solicitar una copia de la tarjeta SIM. Los delincuentes ejecutan este engaño mediante una serie de engaños, para así acceder a los códigos de verificación que empresas, aplicaciones y entidades bancarias suelen enviar a los usuarios a través de un mensaje de texto .

Los delincuentes tratan de robar la información bancaria de las víctimas mediante el uso de páginas web falsas, a las que son dirigidas las víctimas a través de un link que fue enviado por un correo electrónico o mediante una aplicación móvil falsa, que suplanta la identidad de la entidad bancaria.

Una vez que obtienen los datos, los delincuentes tratan de clonar la SIM de la víctima para poder recibir los códigos de verificación por SMS (doble factor de autenticación). Para eso, los cibercriminales se aprovechan de las escasas medidas de verificación de la identidad que suelen solicitar algunos operadores.

Lea también: ¿Cómo funciona la opción de pagos digitales en WhatsApp?

Tras reunir la información personal de sus víctimas, por ejemplo, a través de las redes sociales, realizan una llamada o se presentan físicamente en una tienda de la compañía telefónica responsable de la SIM que quieren clonar para solicitar un duplicado de la tarjeta. Suele ocurrir que los usuarios se dan cuenta qué existe algún problema, cuando dejan de tener señal en su teléfono.

Cuando los delincuentes consiguen el duplicado de la SIM, pueden entrar a la cuenta bancaria de la víctima, realizar transferencias o incluso solicitar créditos en su nombre. A la hora de confirmar la operación reciben los mensajes con el doble factor de autenticación (2FA) en la SIM clonada.

Los delincuentes no solo buscan acceder a las cuentas bancarias de sus víctimas sino a activos como billeteras de criptomonedas o cuentas de servicios online.

Lea acá: ¿Por qué Instagram sí prioriza las fotos con semidesnudos?

Cómo evitar caer en la trampa

Es fundamental que revise muy bien los mensajes que llegan a su correo, en donde le solicitan una actualización de contraseñas o en los que reportan una supuesta falla con algún servicio que tenga. Generalmente las marcas, sobre todo los bancos, nunca piden información por correo, SMS o por teléfono.

Si usted sospecha de algún mensaje o email es mejor que no abra el enlace e intente ponerse en comunicación con la marca que aparentemente lo envió. De este modo podrá despejar cualquier duda.

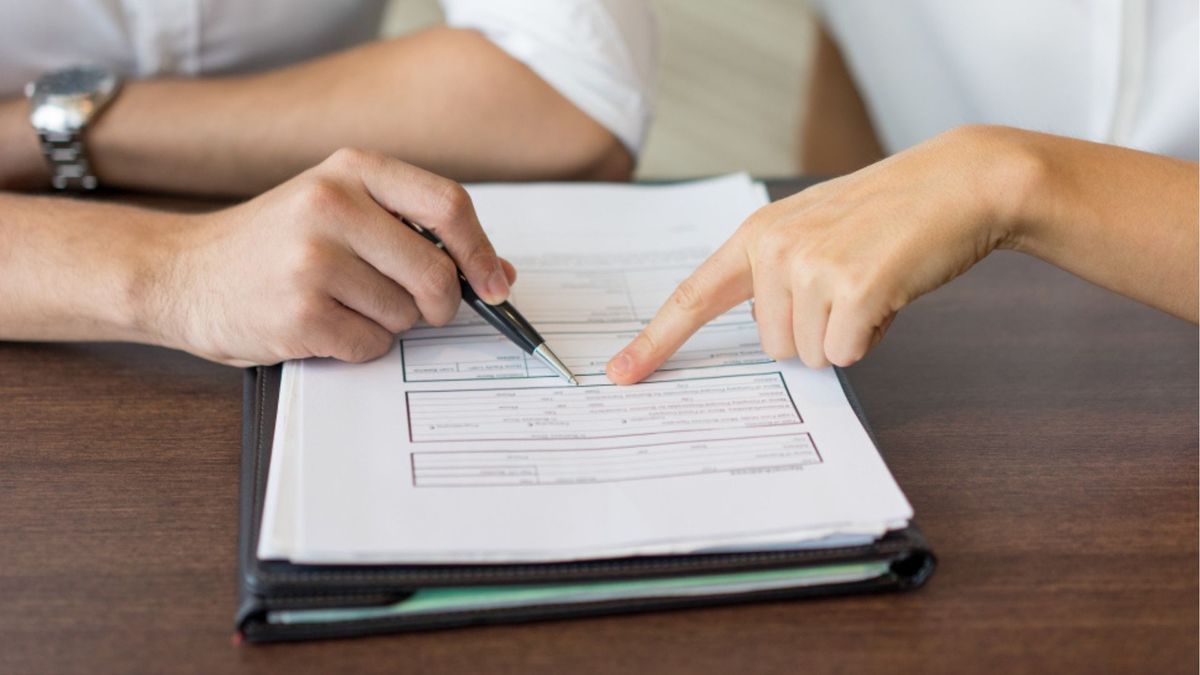

Si usted decide abrir el enlace que acompaña al mensaje, evite ingresar información en formularios que aparezcan. Este es un recurso muy usado por los criminales para robar datos.

-1200x675.jpg)