Parámetros biométricos para firmar y aplicaciones móviles son algunas de las tecnologías de autenticación que prometen derrocar a las contraseñas de acceso, las víctimas cotidianas del olvido que hasta hace poco eran la forma más segura de proteger los datos digitales.

La veloz creación de nuevos servicios digitales hace que cada vez sea más difícil para los usuarios tener claves diferentes y seguras para todas sus aplicaciones instaladas, desde Facebook hasta la banca en línea.

Por eso lo común es terminar usando la misma clave para todo, con la confianza ciega de que jamás se sufrirá un ataque cibernético.

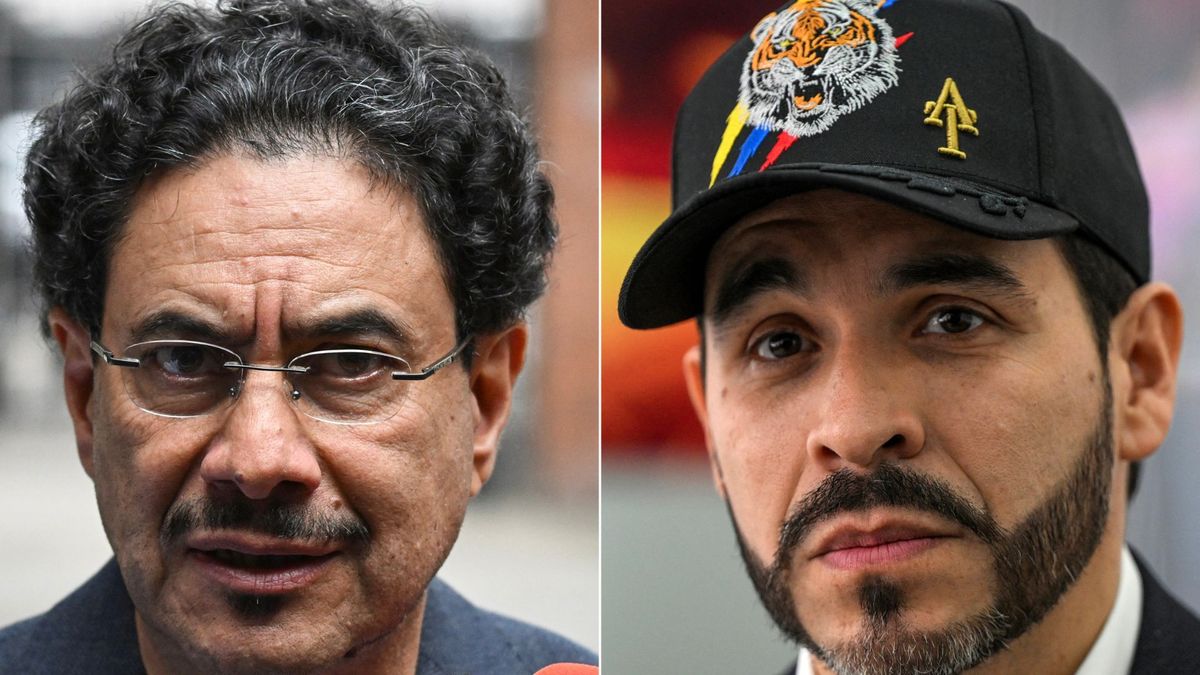

El hacker ético de EC-Council y jefe de seguridad digital de la compañía Eleven Path, filial de Telefónica, Diego Espitia, explicó a Efe que las contraseñas no deben ser la única opción acreditada para acceder a la información.

El especialista colombiano que participó en el TIC Fórum 2017 "Ciberseguridad: protegiendo sus activos digitales", en Panamá, contó con ironía que aún miles de usuarios de internet usan típicas contraseñas como "password" o "123456".

"Hay varios servicios alternativos a las contraseñas, como 'Mobile Connect' que permite usar el número de celular para generar varios parámetros que dan acceso a servicios en línea, conectados a la tarjeta SIM", indicó.

Otra de las innovaciones de reemplazo que existen en el mercado es la plataforma biométrica basada en una firma segura de identidad llamada "SealSign", usada sobre todo en la banca digital.

Mientras que "Latch", aplicación que sirve como segundo factor de identificación, es un "interruptor" de seguridad asociado a varias cuentas para impedir el acceso a todas mientras está "apagado" y evitar que cibercriminales las operen desde otros dispositivos, aunque cuenten con los datos para iniciar sesión.

El hacker relató que las compañías que trabajan para crear barreras más seguras son consientes de que a mayor seguridad menos usabilidad, por lo que buscan generar servicios de protección que no compliquen el disfrute de la tecnología.

Durante el encuentro en Panamá, Espitia realizó un experimento con los asistentes y dejó al descubierto que las personas no actualizan sus dispositivos, no cambian su claves, confían en la seguridad de las aplicaciones y les permiten acceso pleno a sus datos al momento de instalarlas.

El experto mostró a través de la página web "¿He sido hackeado?" que, sin que el dueño lo sepa, los correos electrónicos sufren fugas de seguridad y la información robada luego es vendida al mejor postor en la Red Oscura o "Darknet".

"Con tan solo ingresar cualquier correo en la página ves las filtraciones de datos que se han dado a través del uso de diversas aplicaciones" vinculadas, como por ejemplo Facebook o Instagram, explicó.

Entre esos sitios que se han visto comprometidos con fugas de datos se encuentran MySpace, NetEase, LinkedIn, Badoo, Tumblr, Twitter y VKontakte.

Como anécdota narró que en agosto de 2016 ciberdelincuentes robaron más de 68 millones cuentas de Dropbox cuyos usuarios y contraseñas quedaron expuestos

Agregó que hay que aprender a afrontar los retos de los delitos informáticos porque suceden cada día, y que la tecnología está para quedarse "para bien", pero que primero hay que cambiar "la mentalidad".

"Se tienen que usar todos los servicios que ofrecen la doble identificación y que ahora están disponibles en las redes sociales, porque es la única forma de que una fuga de información no te afecte", sentenció Espitia.

Con información de EFE.